|

유머사진 | 환영합니다, 손님! 메모지 | 회원가입 | 로그인 |

| 재미 • 메모智.COM 설치 | • 메모智 홈 • 바깥고리 • 전체 메모智 목록 • 회원가입 • 로그인 • 도움말 • |

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

Custom Search

|

|

모든 지식은 개인의 소유입니다. 그 외의 다른 내용은 Copyright © since 2010, 메모智.com이 가집니다. 메모지 • 사용시 주의사항 • 연락처 • powered by 크리스탈 |

![[WH-account-02] 웹 취약점 훈련장 - 회원정보 갱신 헛점을 이용한 관리자 권한 획득 wh-account-02.png](FILES/090/jinsuk.192.wh-account-02-m.png)

![[WH-account-01] 웹 취약점 훈련장 - 계정생성 헛점을 이용한 관리자 권한 상승 wh-account-01-1.png](FILES/035/jinsuk.211.wh-account-01-1-m.png)

![[WH-account-01] 웹 취약점 훈련장 - 계정생성 헛점을 이용한 관리자 권한 상승 wh-account-01-2.png](FILES/078/jinsuk.050.wh-account-01-2-m.png)

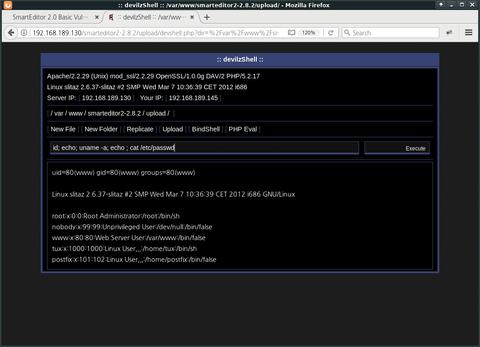

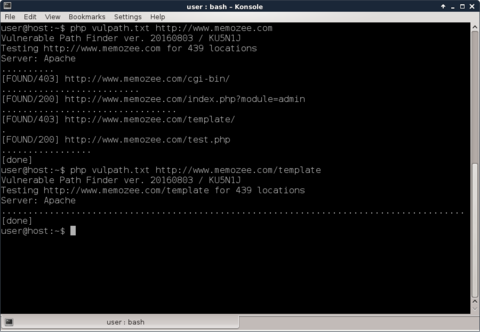

![[WH-ImgShell-02] 웹 취약점 훈련장 - PHP 웹쉘 업로드: 저장위치 찾아내기 wh-imgshell-02.png](FILES/092/jinsuk.578.wh-imgshell-02-m.png)

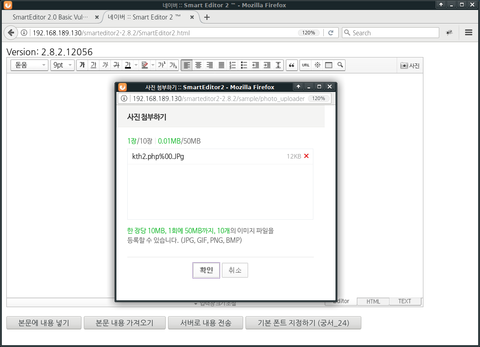

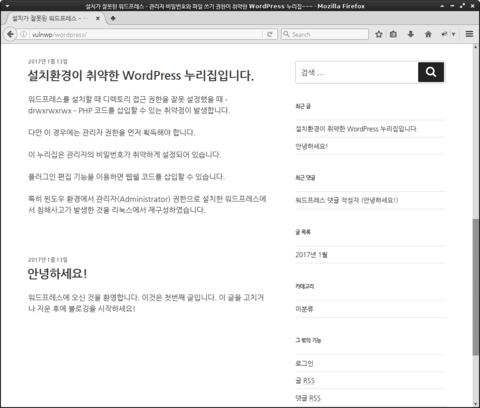

![[WH-ImgShell-01] 웹 취약점 훈련장 - PHP 웹쉘 업로드 wh-imgshell-01.png](FILES/075/jinsuk.601.wh-imgshell-01-m.png)