| | 파일다운로드 취약점 보안 대책 - 절대경로(full path)

|

| 1. 서버의 다운로드 스크립트내에서 다운로드 가능한 디렉토리 목록을 설정한다.

2. 다운로드를 허용하기 전에 대상 파일의 절대경로(파일시스템 상의)를 생성한다.

3. 대상 파일이 허용 디렉토리 내부 파일이 아니면 거부한다.

JSP의 경우 절대경로는 getServletCo... |

| |

공개

| 댓글: 2 | 첨부파일: 0 |

등록자: jinsuk |

등록일:

|

| |

| [WH-ImgShell-01] 웹 취약점 훈련장 - PHP 웹쉘 업로드

|

| wh-imgshell-01.tgz를 다운로드

$ cd public_html/

$ tar xzvf ~/Downloads/wh-imgshell-01.tgz

$ cd wh-imgshell-01/

$ chmod 777 upinfo/ userImages/

웹 브라우저로 http:... |

| |

공개

| 댓글: 0 | 첨부파일: 2 |

등록자: jinsuk |

등록일:

|

| |

| 삼성전자의 힘!

|

| ...ㅂ이라고 했음) 유명해진 사건이다.

위의 그림과 같이 점차 링크들이 사라지고 있다. 아래 링크는 몇개나 살아 있을까??? (삼성을 위해 정리하게 되는 결과가 오려나???)

http://gall.dcinside.com/list.php?id=pjb&no=156990&page=1&... |

| |

공개

| 댓글: 4 | 첨부파일: 2 |

등록자: jinsuk |

등록일:

|

| |

| | 항상 잊어먹는 bash for loop

|

| shell에서 반복작업할 때 가장 간단한 for 루프... 항상 잊어먹는다.

for i in $(seq 1 100); do

echo $i;

wget -o /dev/null http://m.animalpicturesarchive.com/m.random.php;

done

... |

| |

공개

| 댓글: 0 | 첨부파일: 0 |

등록자: jinsuk |

등록일:

|

| |

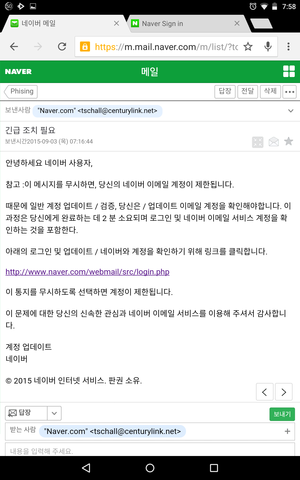

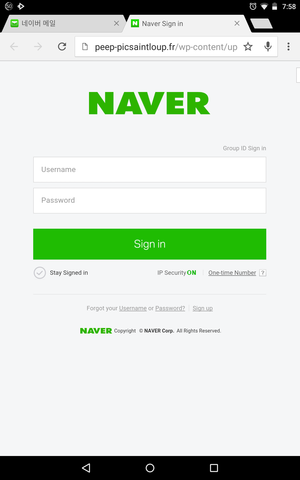

| 네이버를 사칭한 피싱(phishing) 이메일

|

| ...="http://peep-picsaintloup.fr/wp-content/uploads/wysija/themes/aCUGErfm/new-login.html" target="_blank">http://www.naver.com/webmail/src/login.php</a>

... |

| |

공개

| 댓글: 1 | 첨부파일: 3 |

등록자: jinsuk |

등록일:

|

| |

| | 크리스탈 데이터베이스 재색인을 통한 수정중심 테이블 성능 개선

|

| ...동작하고 있다. 메모智.COM의 경우에는 이러한 오류에 대한 보고가 있어서 조회수 개념을 삭제하였으나, 색인을 걸지 않은 조회수는 문제가 없을 것으로 예상하고 있다.

참고자료:

http://www.memozee.com/memozee.view.php?key=002000000020 |

| |

공개

| 댓글: 0 | 첨부파일: 0 |

등록자: jinsuk |

등록일:

|

| |

|

![[WH-ImgShell-01] 웹 취약점 훈련장 - PHP 웹쉘 업로드 wh-imgshell-01.png](FILES/075/jinsuk.601.wh-imgshell-01-m.png)

![[WH-ImgShell-02] 웹 취약점 훈련장 - PHP 웹쉘 업로드: 저장위치 찾아내기 wh-imgshell-02.png](FILES/092/jinsuk.578.wh-imgshell-02-m.png)